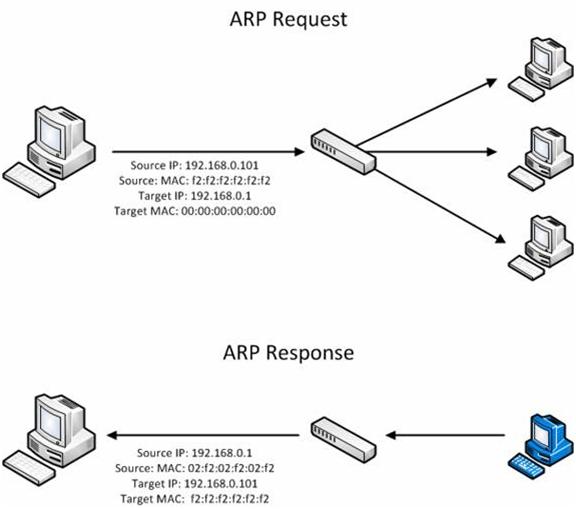

در بخش اول از این سری، ارتباطات عادی ARP را بررسی كردیم و اینكه چگونه حافظه نهان ARP یك دستگاه میتواند به منظور تغییر مسیر ترافیك شبكه ماشینها از طریق یك دستگاه دیگر با امكان قصد مخرب آلوده شود. این حمله با نام آلودگی حافظه نهان ARP شناخته میشود و …

Read More »حملات Man-in-the-Middle Attack (حمله از طریق ARP) – قسمت اول

یكی از شایع ترین حملات مورد استفاده علیه افراد و سازمانهای بزرگ، حملات Man-in-the-Middle است. MITM، یك حمله استراق سمع فعال است كه بوسیله برقراری ارتباط با ماشین قربانی و باز پخش پیغامها بین آنها كار میكند. در اینگونه موارد، یك قربانی بر این باور است كه با قربانی دیگر …

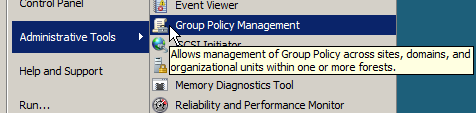

Read More »Windows Server 2008: Auditing Active Directory

حتی اگر مدت کوتاهی است که پا به عرصه شبکه و مدیریت سرورها گذاشته اید، حتماً به بررسی کنترل های امنیتی بر خورده اید. اما چه کسانی، چه زمانی و چگونه از دسترسی هایشان استفاده کرده اند یا قصد دسترسی بدون اجازه به منابع دیگران را داشته اند ؟ اگر …

Read More »سوالاتی از مدیران و لزوم امنیت اطلاعات

متن زير يك تست سريع و آموزنده مي باشد كه به برخي از سوالات شما در زمينه امنيت اطلاعات پاسخ مي دهد. همانطور كه خواهيد ديد به صورت پرسش و پاسخ بيان شده است. باب امنيت اطلاعات اغلب پيچيده مي باشد. بر همين اساس اين مبحث به برخي از سوالاتي …

Read More »پیکربندی آدرس IPv6 در لینوکس

در این آموزش شیوه تنظیم آدرس IPv6 در دو خانواده ردهت و دبین مورد بررسی قرار می گیرد.در آموزش های قبلی در اینجا توضیحات کاملی در مورد IPv6 ارائه شد. پیش فرض های آموزش : آدرس IPv6 : 2a03:2628:1::10/64 آدرس Gateway : 2a03:2628:1::1 فعال کردن IPv6 در خانواده …

Read More »رفع مشکل Repository در دبیان 6

دوستانی که دبیان 6 را نصب کرده اند و پس از نصب اقدام به اجرای فرمان apt-get update یا حتی نصب هر پکیجی از Repository نموده باشند، با خطای زیر روبرو می شوند. Reading package lists… Error! E: Problem parsing dependency Depends E: Error occurred while processing lIbpqxx-2.6.9ldbl (NewVersion2) E: …

Read More »شنود ترافیک VoIP

استفاده از سرویس Voice over IP برای ارتباطات تلفنی و مخابراتی بر بستر اینترنت بسیار معمول است. باید توجه داشت که شنود ارتباطات VoIP هم با استفاده از یک sniffer، مثل بقیه انواع ترافیک شبکه قابل انجام است. برای تست این کار به ترتیب زیر عمل می کنیم: 1- نصب Wireshark 2- …

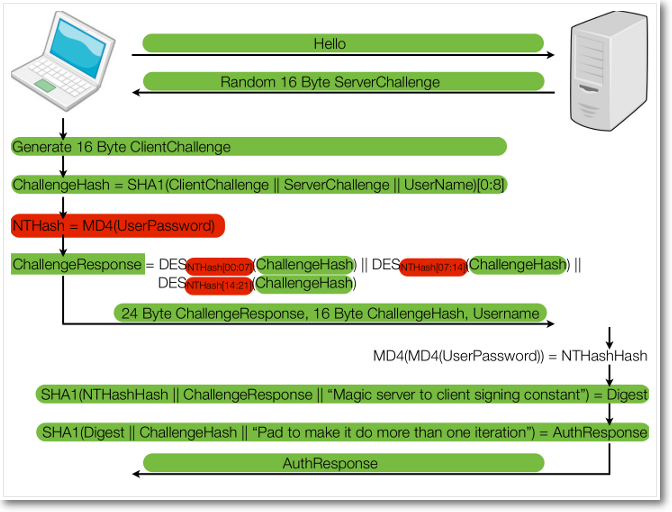

Read More »جزئیات شکسته شدن MSCHAPv2

اعلام شکسته شدن پروتکل MSCHAPv2 که یکی از پروتکل های قابل استفاده برای تصدیق اصالت در PPTP است، امسال در کنفرانس بیستم Defcon یکی از خبرهای بسیار مهم بود. نقاط ضعف نگارش قبلی این پروتکل توسط schneier سال ها قبل منتشر شده بود (1999) و البته مایکروسافت هم بعضی از …

Read More »سرفصل دوره ECSA

تحلیل پکت های اطلاعاتی TCP/IP تکنیک های پیشرفته Sniffing آنالیز آسیب پذیری ها بوسیله Nessus پیشرفته تست امنیتی شبکه های Wireless طراحی یک DMZ آنالیز Snort آنالیز Log ها برای یافتن آسیب پذیری ها و اتخاذ سیاست های امنیتی لازم ابزارهای پیشرفته مربوط به Exploit ها روش های تست نفوذ …

Read More »دانلود جزوه OSPF از مباحث کلاس CCNA

دانلود جزوه OSPF از مباحث کلاس CCNA

Read More »