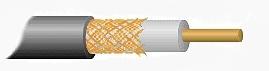

تعریف شبکه انواع کابل های شبکه انواع سیم کشی کابل utp تعریف hub تعریف switch تعریف روتر تفاوتهای بین هاب و سوئیچ شبکه گروهی از کامپیوترها و وسایل مرتبط دیگر که بوسیله تسهیلات ارتباطی به یکدیگر متصل میشوند.ارتباط موارد مذکور در یک شبکه ممکن است با اتصالات دائمی مثلا …

Read More »Monthly Archives: December 2011

Port Security در سوئیچهای سیسکو

Port Security یکی از خصوصیتهای کنترل ترافیک لایه 2 در سوئیچهای Catalyst سیسکو می باشد . دلیل استفاده از Port Security این است که به شما این امکان را میدهد که به تعداد خاصی از آدرسهای مک مبداء اجازه ورود به پورت رابدهید . و یکی از مواردی که زیاد …

Read More »بوت شدن یک IOS از روی TFTP Server

شاید برای دوستان زمان هایی پیش آمده باشه که IOS درونFlash به هر دلیلی از بین رفته باشه و سیستم دیگه بوت نشه برای اینکه سیتم و IOS مورد نظر را بخواهیم بصورت اول برگردانیم باید طبق دستورات زیر عمل کنید: 1-ابتدا وارد محیط ROMMON شوید و دستور tftpdnld را …

Read More »نصب و راه اندازی Certification Authority Failover Clustering (قسمت دوم) – پیکربندی کارت های شبکه موجود بر روی دو سرور مورد نظر جهت انجام سناریو

همانطور که می دانید، جهت راه اندازی Failover Clustering، می بایست سرورها درگیر در این سناریو، حداقل از دو کارت شبکه بهره مند باشند. یکی از این کارت شبکه ها جهت برقراری ارتباط با کلاینت ها و سرویس های موجود در شبکه، اعم از سرویس DNS و Active Directory …

Read More »نصب و راه اندازی Certification Authority Failover Clustering (قسمت اول)

یکی از قابلیت های جدید معرفی شده در سرویس Certification Authority در Windows Server 2008، توانایی بالابردن هر چه بیشتر در دسترس بودن این سرویس با استفاده از قابلیت Failover Clustering می باشد. در این خصوص توجه به نکات زیر ضروری به نظر می آید: نکته 1: قابلیت Failover …

Read More »Offline File

با استفاده از این قابلیت می توانیم این امکان را برای کامپیوترهای فراهم نماییم زمانی که در شبکه دسترس نباشند بر روی فایل های به اشتراک گذاشته شده به صورت Offline کار کرده و به محض برقراری ارتباط فایل های خود را با مبدا همسان سازی نمایند. زمانیکه یک شاخه …

Read More »معرفی 14 ابزار برای مانیتور کردن حملات ARP

در حال حاضر آرپ (ARP) یکی از روش های متداول برای جمع آوری و سرقت اطلاعات از طریق خواند اطلاعات می باشد در این مقاله ما به معرفی 14 ابزار برای مانیتورینگ این حمله معرفی می کنیم. نیاز مندی ها : Winpcap 4.01 and libnet 1.1.3 1) Arping این …

Read More »آشنایی با انواع نرم افزار هک و تست نفوذ پذیری(Penetration Test)

پیشرفت علوم کامپیوتری و درنتیجه شبکه های سخت افزاری و نرم افزاری، امکان دسترسی آسان و سریع را به منابع به اشتراک گذاشته شده سازمانها و شرکتها را پدید آورده است. سیستمهای خود پردازبانکی ، کارتهای اعتباری، امکانات کامپیوتری بر روی تلفن های همراه ، همگی مثالهای بارزی از …

Read More »